Under veckan har världen skakats av två allvarliga säkerhetsbrister som går under namnen Meltdown respektive Spectre. Nu har nästan alla involverade företag uttalat sig om situationen och vi har fått en bra bild över hur säkerhetsbristerna påverkar oss som användare.

Meltdown och Spectre skiljer sig mycket från vanliga säkerhetsbrister. De är inte kopplade till någon specifik app eller operativsystem som vi kör på våra datorer och mobiler. Meltdown och Spectre är säkerhetsbrister som finns fysiskt i våra processorer; hjärnan i våra datorer och mobiler.

Jakten på prestanda

Sedan dagen då processorn uppfanns har vi haft en ständig strävan efter att göra våra processorer snabbare. Med snabbare processorer kan våra datorer utföra ännu mer arbete på ännu kortare tid. För att vara så snabba som möjligt väntar inte dagens processorer på att få uppgifter serverade. Om de har kapacitet över spekulerar de i vad de troligtvis ska göra näst. Sedan utför de troliga uppgifter på förhand så att de är klara om de senare skulle bli ombedda att utföra dem.

Konceptet med att spekulera om framtiden påminner lite om snabbmatsbranschen. Den som driver en snabbmatsrestaurang vill vara så snabb och effektiv som möjligt. De anställda instrueras att göra klart hamburgare i förväg, eftersom det sannolikt kommer kunder som vill ha sådana. Genom att ha utfört några uppgifter i förväg kan restaurangen (eller processorn) snabbt slutföra arbetet och direkt hoppa till nästa uppgift.

Dessa spekulationer har dock sina nackdelar. Meltdown och Spectre är två säkerhetsbrister som har uppkommit på grund av en miss som gjordes när processorerna designades för detta arbetssätt. Namnet Spectre kommer just från termen ”speculative execution” (sv. spekulativt genomförande). Nu måste vi ta itu med konsekvenserna av designmissen.

Vad gör Meltdown?

Meltdown är en allvarlig säkerhetsbrist drabbar i princip alla datorer med Intel-processorer från de senaste tjugo åren. Det gäller oavsett om datorerna kör Windows, Mac OS eller Linux. Säkerhetsbristen gör att appar kan komma åt data som de inte ska ha åtkomst till. Det inkluderar bland annat lösenord.

I en demonstrationsvideo av Meltdown visar säkerhetsforskarna hur deras testapplikation kan läsa ut data som finns i datorns minne. På så vis får de inte bara ut datan som tillhör den egna applikationen utan all data som datorn arbetar med för tillfället. I en annan video visar de hur de kan avlyssna tangentbordstryckningar som sker i andra applikationer än den egna.

Båda dessa saker ska normalt vara omöjliga eftersom det finns säkerhetsbarriärer som förhindrar detta. Namnet Meltdown anspelar på att dessa säkerhetsbarriärer smälter bort.

Meltdown drabbar även surfplattor som har Intel-processorer, till exempel Microsoft Surface. Däremot är de flesta andra mobiler och surfplattor opåverkade då de har en annan typ av processor i sig. En kommande mobilprocessor vid namn Cortex-A75 är visserligen drabbad, men den finns inte i några mobiler eller surfplattor än.

Datorer som har processorer från Intels konkurrent AMD är inte heller drabbade enligt AMD:s officiella uttalande (de är däremot drabbade av Spectre).

Behöver jag oroa mig för Meltdown?

Även om säkerhetsbristen är allvarlig så utgör den inget jättestort hot mot privatpersoners datorer eller enskilda kontorsdatorer. Attackerare kan enbart använda Meltdown för att få ut data ur datorerna. Till skillnad från många andra allvarliga attacker kan Meltdown inte användas för att ändra i datan eller kryptera filerna för att därefter kräva en lösensumma.

Våra datorer kan inte heller bli infekterade av att bara vara anslutna till Internet. Säkerhetsbristen är lokal, vilket innebär att vi måste köra en Meltdown-smittad app eller gå in på en Meltdown-smittad webbplats för att attackerare ska kunna dra nytta av säkerhetsbristen.

På grund av ovannämnda anledningar har attackerare svårt att tjäna pengar på att attackera privata datorer eller enskilda kontorsdatorer med Meltdown. När attackerarna inte kan tjäna pengar brukar deras intresse svalna. De som däremot måste vara ytterst oroliga på grund av Meltdown är företag som driver molntjänster.

En av anledningarna till att molntjänster blivit så populära är att flera företag kan dela på datorkraften. Det gör att företag som bara ibland behöver mycket datorkraft kan få tillgång till det på ett ekonomiskt vis. Problemet som har uppstått på grund av Meltdown är att företag som delar datorkraft kan komma åt varandras data. Molntjänstleverantörerna måste därför snarast möjligt se till att åtgärda säkerhetsbristen så att inte deras kunder kan försöka avlyssna andra kunders hemligheter. Alla de stora molntjänstleverantörerna har publicerat information om uppdateringar och eventuella åtgärder som krävs på sina respektive webbplatser.

Hur skyddar jag mig mot Meltdown?

För att skydda sin Intel-baserade dator mot Meltdown måste datorns operativsystem uppdateras. Detta gäller oavsett om datorn kör Windows, Mac OS eller Linux. Eventuellt behöver även datorns Uefi-uppdateras (förklaras i slutet av artikeln).

Windows

Microsoft släppte en uppdatering till Windows den tredje januari. Den förhindrar Meltdown-attacken (och är en del i att förhindra Spectre-attacken). Under veckan har det diskuterats mycket kring hur stor prestandapåverkan som uppdateringen får på datorn. Vissa har påstått att den kan sänka datorns prestanda med upp till 30 %, något Intel hävdar att är en överdrift.

Eftersom åtgärdandet av problemet ligger djupt ner i datorns fundamentala funktioner har vissa säkerhetsprogram (populärt kallat ”antivirus”) förhindrat Windows-uppdateringen. Börja vid behov med att uppdatera ditt säkerhetsprogram. Vi har testat att Windows-uppdateringen går att installera med både Microsofts eget säkerhetsprogram Windows Defender och Bitdefender Total Security (Nikka Systems rekommenderade säkerhetsprogram för privata datorer).

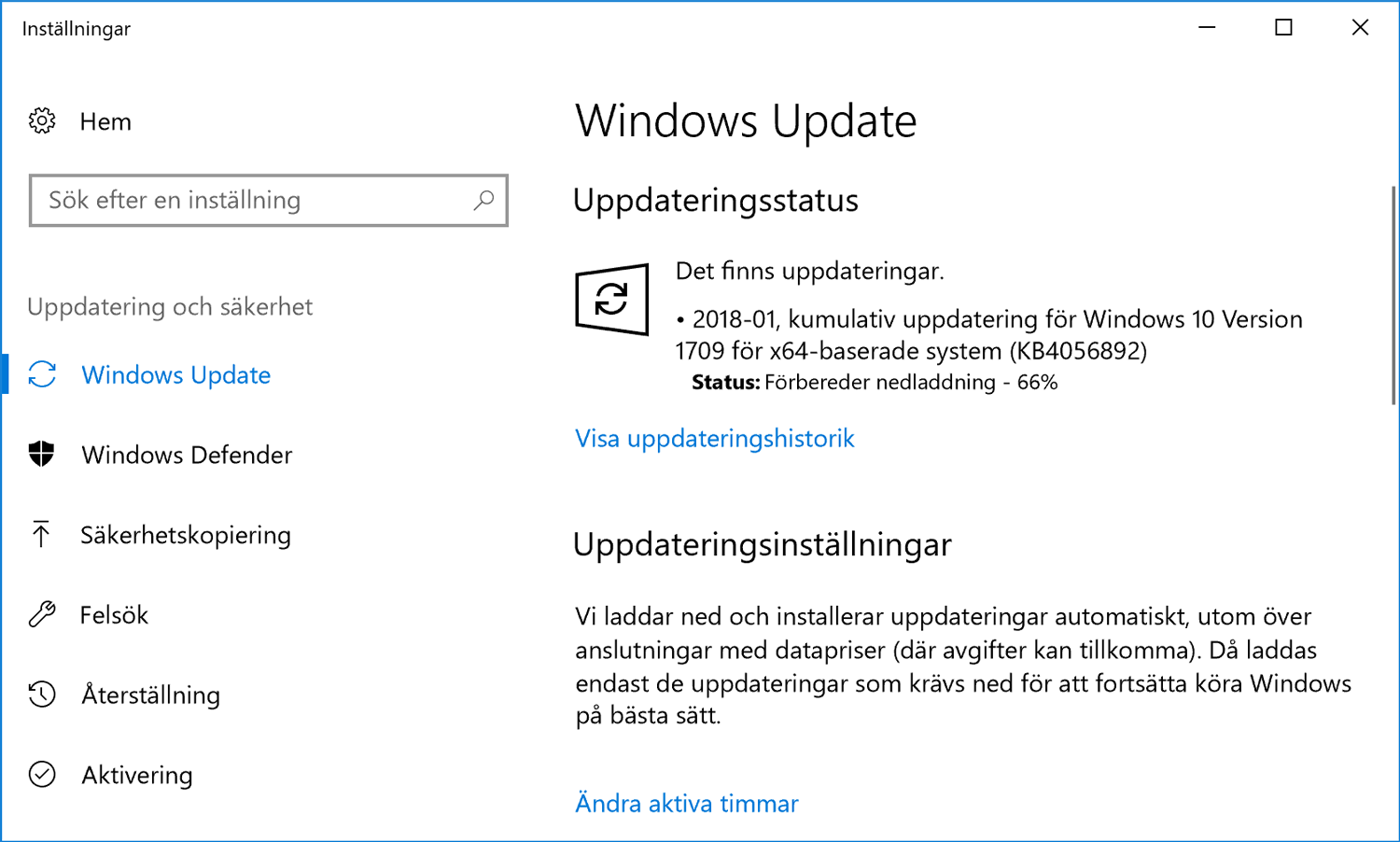

Kontrollera att alla uppdateringar är installerade genom att öppna Inställningar och välja Uppdatering och säkerhet (Windows 10). På bilden visas när uppdateringen (KB4056892) installeras.

Mac OS

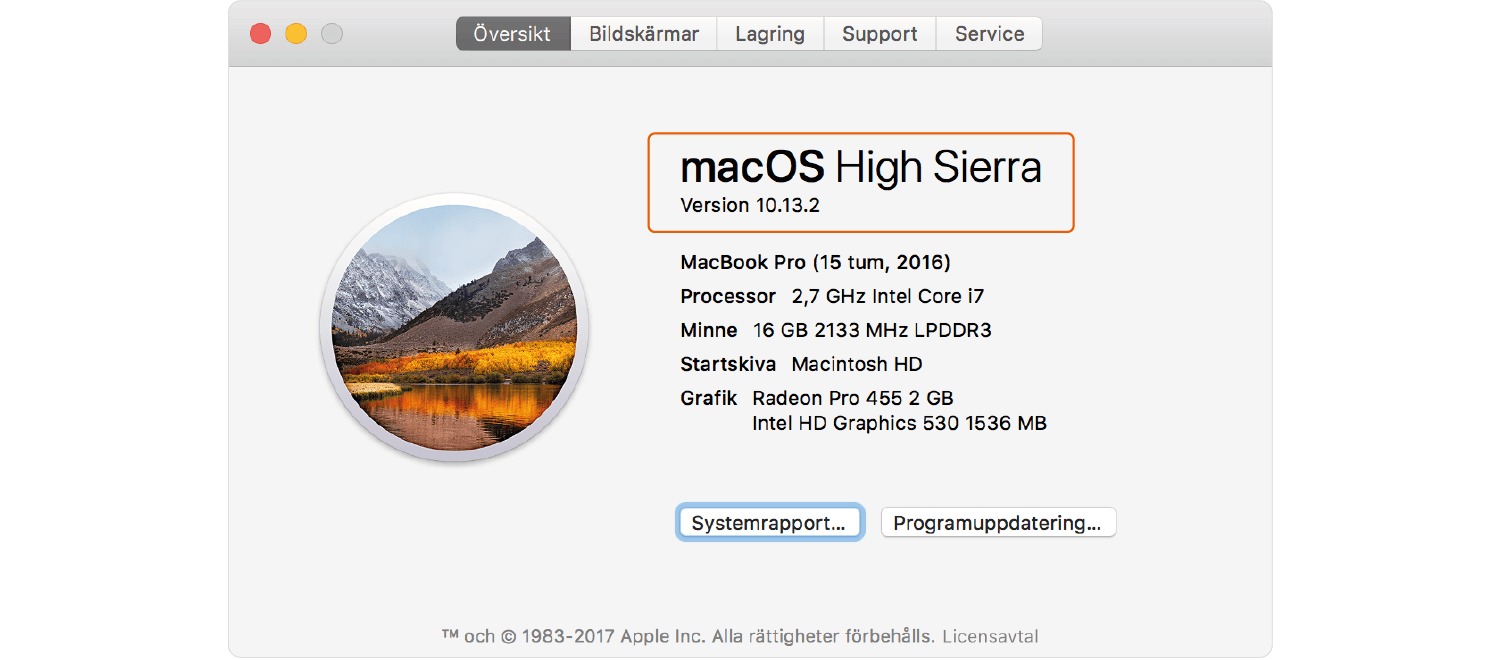

Om du har installerat den senaste uppdateringen för Apples operativsystem (Mac OS High Sierra 10.13.2) är din Mac redan skyddad. Den aktuella uppdateringen släpptes i december.

Kontrollera att du kör den senaste versionen av Mac OS genom att klicka på äpplet och välja Om den här datorn.

Vad gör Spectre?

Spectre är ett samlingsnamn för två säkerhetsbrister som rapporterades samtidigt som Meltdown. Till skillnad från Meltdown drabbar inte Spectre enbart datorer med Intel-processorer. Spectre drabbar alla datorer samt de flesta surfplattor och mobiler.

Spectre gör att en app kan komma åt data som tillhör en annan app. Detta gör att en Spectre-infekterad app kan komma åt exempelvis lösenord och Bitcoin-plånböcker. I mobilsammanhang är det därför extra viktigt att vi är försiktiga med vilka appar vi installerar. En app som utger sig för att göra en sak kan också göra andra saker utan att vi märker det. Installera enbart appar från de officiella källorna (Google Play och Apple App Store) och kontrollera noggrant att det verkligen är rätt app du installerar.

I datorsammanhang är vi normalt vis delvis skyddade mot illasinnade appar. De måste installeras med administratörsrättigheter för att kunna ställa till riktigt stor skada. På grund av de bristande säkerhetsbarriärerna räcker det den här gången med att vi startar en illasinnad app för att vi ska bli infekterade. Nu är det därför viktigare än någonsin att vi inte testar olika appar utan att vara helt säkra på deras legitimitet.

En annan stor risk i sammanhanget är våra webbläsare. Så fort vi besöker en modern webbsida körs javascript (små program) från webbplatsen i vår webbläsare. Dessa javascript kan infektera oss om de körs i en icke-uppdaterad webbläsare.

Behöver jag oroa mig för Spectre?

Spectre-attacken bedöms lyckligtvis som svår att utföra. Likt Meltdown kan den inte heller användas för annat än att få ut data ur våra datorer. Det är tur, för det finns ingen simpel lösning som åtgärdar problemet. Våra dator- och mobilappar som hanterar känslig data måste skrivas om av utvecklarna. Våra operativsystem måste uppdateras. Troligtvis måste också våra datorers Uefi uppdateras (förklaras i slutet av artikeln). Spectre-sårbarheten lär därför bli en långdragen historia.

Spectre utgör i dagsläget inget större hot för allmänheten. De som ligger i riskzonen är framförallt personer som är utsatta för riktade attacker. Det kan finnas intressen för att attackera exempelvis journalister och politiker för att få deras lösenord och data. Samma sak gäller vid andra typer av riktat spionage.

Fixandet av Spectre-sårbarheten är komplext och omfattande. Det går aldrig att säga när fixandet är helt klart. Det kommer löpande släppas uppdateringar och som vanligt är det viktigt att installera dem snarast möjligt.

Hur skyddar jag mig mot Spectre?

Den första åtgärden som krävs för att skydda sig är att använda en uppdaterad webbläsare. Mozilla Firefox och Microsoft Edge har redan uppdaterats med ett grundläggande skydd mot attackerna (Edge är uppdaterat under förutsättning att Windows är uppdaterat). Apple har meddelat att de ska börja uppdatera Safari under ”de kommande dagarna”.

Uppdatering 2017-01-08: Nu finns en uppdaterad version av Safari tillgänglig till både Mac OS och IOS.

Google ger Chrome grundläggande skydd mot säkerhetsbristerna i samband med släppet av Chrome 64 (prel. 23 januari).

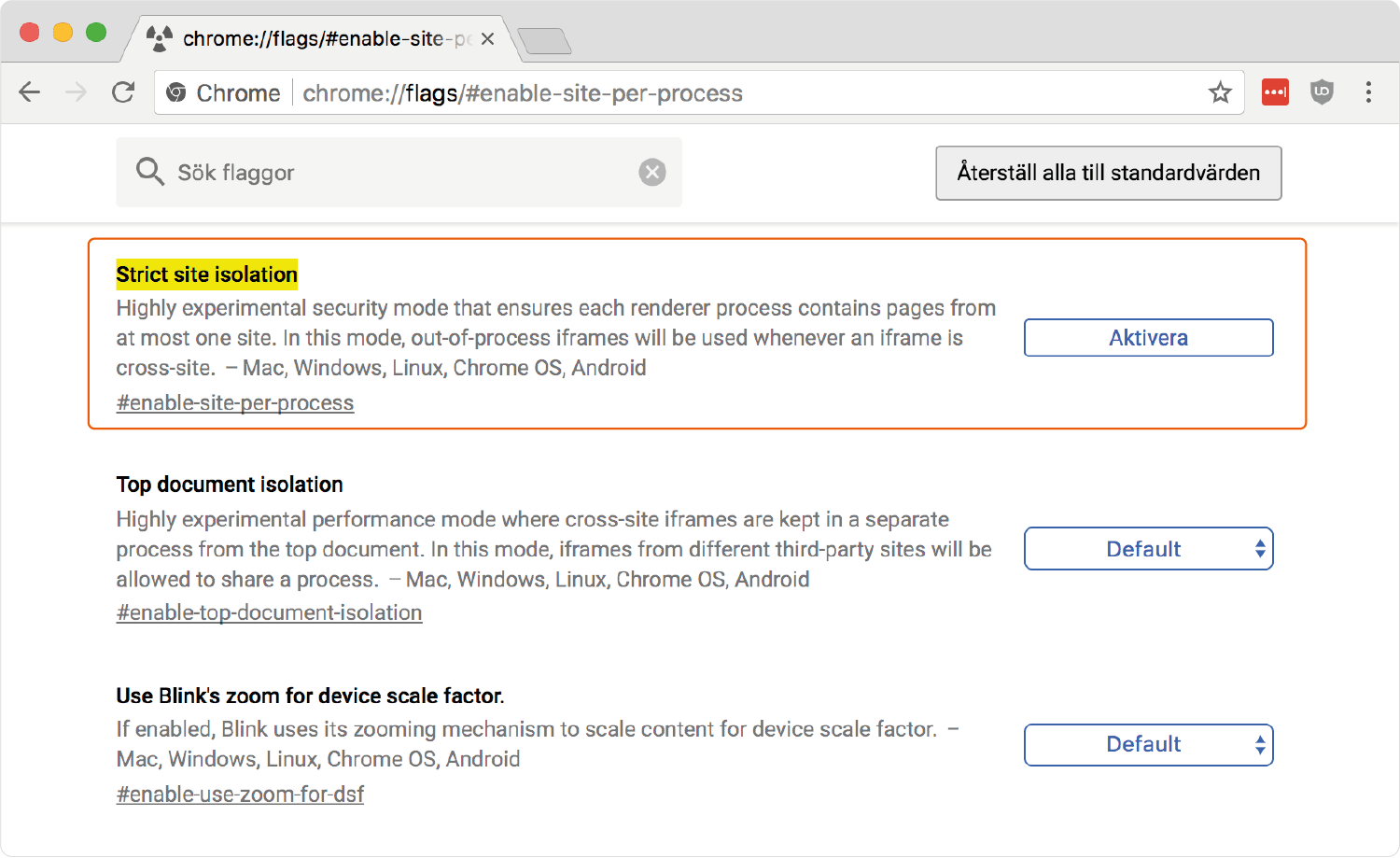

Avancerade Google Chrome-användare som inte vill vänta till nästa Chrome-version kan redan idag aktivera så kallad webbplatsisolation manuellt. Det görs genom att gå till chrome://flags/#enable-site-per-process, klicka på Aktivera och starta om webbläsaren. Nackdelen med detta är att minnesförbrukningen ökar med 10 till 20 procent (enligt Google).

Utöver webbläsaren är det viktigt att uppdatera allt som uppdateras kan. Det inkluderar datorns operativsystem, vilket behandlades tidigare i denna artikel. I och med att Spectre, till skillnad från Meltdown, drabbar mobiler och surfplattor måste även de uppdateras.

Android

Google har redan släppt säkerhetsuppdateringar till Android. Operativsystemet i Nexus 5X, Nexus 6P, Pixel, Pixel XL, Pixel 2 och Pixel 2 XL blev åtgärdat i samband med januaris säkerhetsuppdatering som släpptes den femte januari. När/om uppdateringen kommer till övriga mobiler varierar från modell till modell beroende på när dess tillverkare släpper uppdateringen.

Du kan se huruvida din mobil har januaris säkerhetsuppdatering installerad genom att öppna Inställningar, välja System följt av Systemuppdatering.

IOS

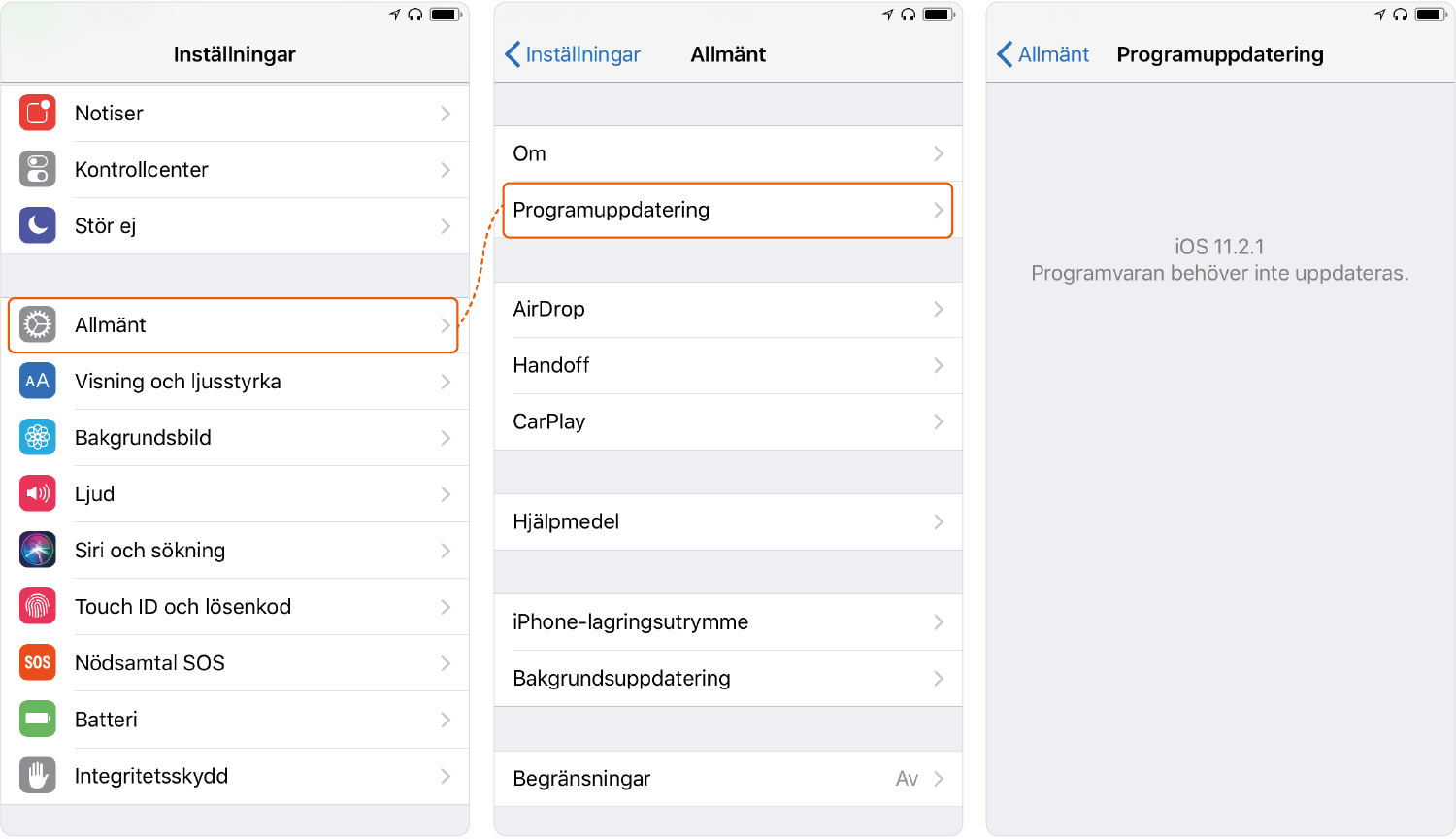

Spectre-sårbarheten är åtgärdad i den senaste versionen av IOS (11.2.1). Kontrollera att den är installerad genom att öppna Inställningar, välja Allmänt följt av Programuppdatering.

Uefi

För att få ett fullgott skydd på sin dator räcker det inte med att uppdatera operativsystemet. Datorns mest fundamentala mjukvara (”Uefi”) behöver också uppdateras. På Apples och Microsofts egna datorer sker det automatiskt genom App Store respektive Windows Update. På alla andra datorer måste datorns administratör uppdatera Uefi manuellt genom datortillverkarens egen mjukvara.

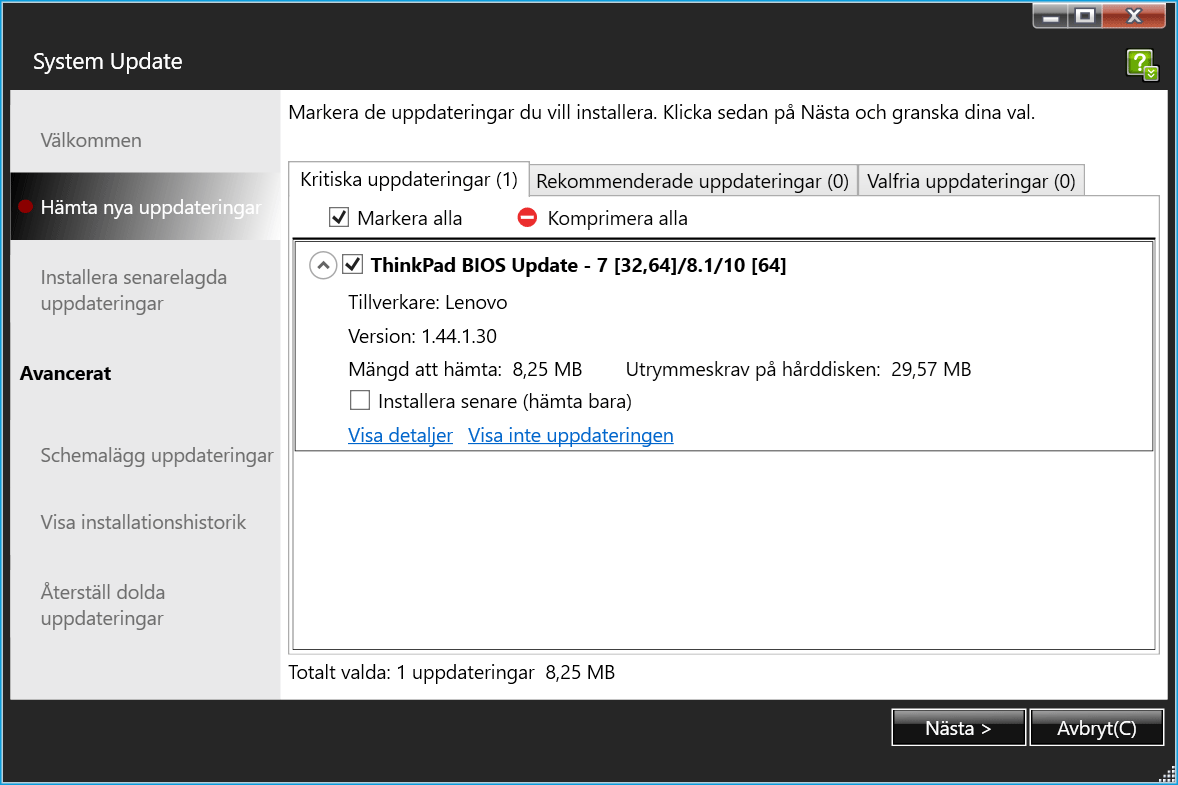

Alla datortillverkare har inte hunnit släppa uppdaterade Uefi-versioner än. Om det finns en uppdaterad Uefi-version brukar den finnas tillgänglig på datortillverkarens webbplats. Idag har de flesta Windows-datorer också förinstallerade applikationer som kan användas för att söka efter uppdateringar. Ett sådant exempel är Lenovo System Update 5 som finns förinstallerat på Lenovos Thinkpad-datorer. I exemplet på bilden visas hur System Update 5 har hittat en ny version av Uefi som åtgärdar de funna bristerna.

Obs! Tag alltid en fullständig säkerhetskopia på din dator innan du installerar en ny version av Uefi.