För en vecka sedan publicerade säkerhetsforskaren Filippo Cavallarin detaljer kring en säkerhetsbrist i Mac OS. Säkerhetsbristen gör att en angripare kan infektera tilltänkta offer genom ett speciellt preparerat zip-arkiv. Angriparen kan antingen mejla zip-arkivet till sina offer eller lura dem att ladda ned zip-arkivet från en webbsida.

Zip-arkivet innehåller en fil som ser ut att vara exempelvis en PDF-fil (t.ex. en faktura). I själva verket är filen ett exekverbart program som infekterar Macen. Vanligtvis skyddar Mac OS inbyggda funktion Gatekeeper mot denna typ av attack, men genom Cavallarins säkerhetsbrist kan Gatekeeper-skyddet kringgås.

Cavallarin följde branschpraxis för rapportering av säkerhetsbrister. Enligt honom fick Apple 90 dagar på sig att åtgärda säkerhetsbristen. Den 24:e maj hade tidsfristen överskridits och Cavallarin gjorde därför informationen publik. Attackmetoden finns beskriven i detalj på hans webbplats.

Trots att säkerhetsbristen nu är allmän kännedom har Apple fortfarande inte släppt någon uppdatering. Vi vill därför passa på att tipsa om hur du kan avslöja attackförsök i väntan på att Apple åtgärdar bristen (vi informerar också om detta i veckans poddavsnitt).

Filändelser avslöjar attacken

Förr i tiden visade både Mac OS och Windows filändelser (t.ex. .docx och .pdf). Av någon outgrundlig anledning har operativsystemstillverkarna valt att börja dölja filändelser i Finder respektive Utforskaren. Filändelser ger oss användare en bra indikation på vilken typ av fil det är som visas, och i det här fallet kan filändelserna hjälpa oss att avslöja den Gatekeeper-kringgående attacken.

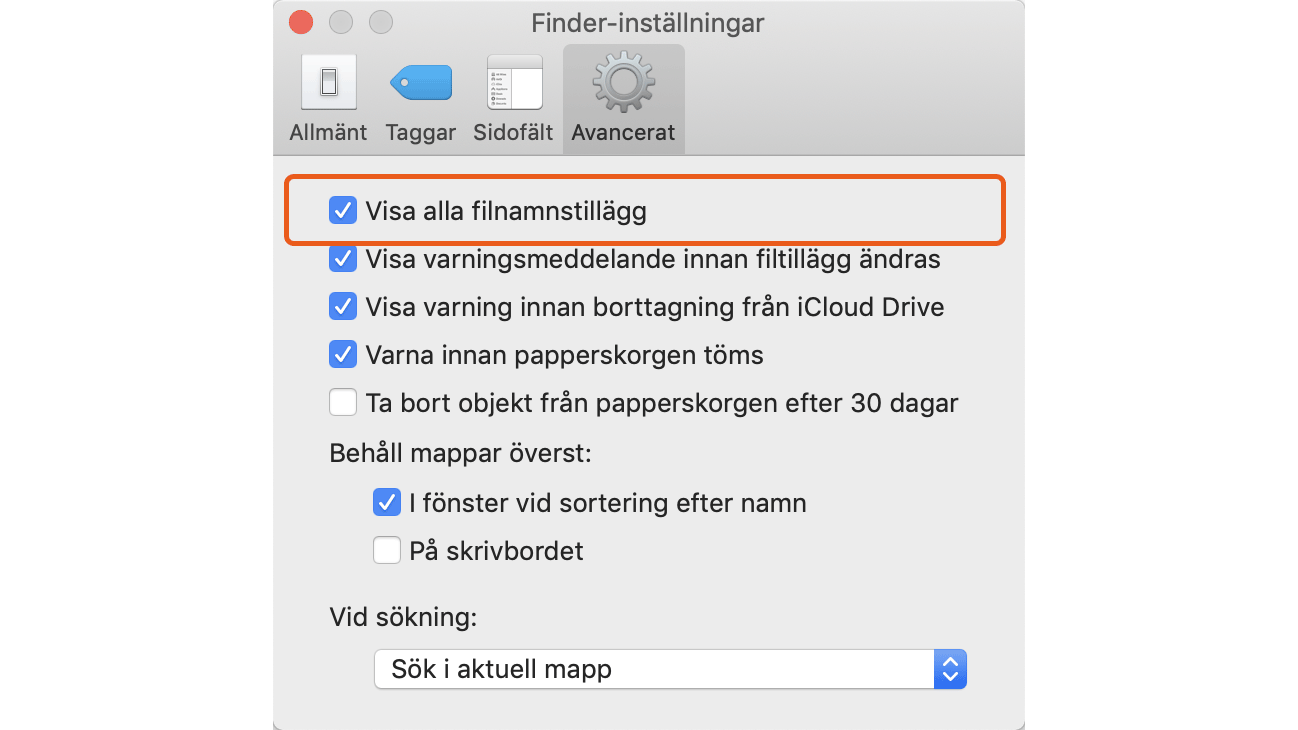

Genom att öppna Finder, välja Inställningar från menyn längst upp och växla till Avancerat-fliken kan vi kryssa i Visa alla filnamnstillägg. Då kan vi se ifall exempelvis en zip-arkiverad faktura i själva verket är en .app-fil och inte en .pdf-fil. Om filändelsen är .app är det inte en faktura utan att exekverbart program.

I väntan på att Apple släpper en uppdatering bör vi vara extra vaksamma på filer som ligger i zip-arkiv. Vi bör alltid kontrollera filändelserna innan vi dubbelklickar på dem. Det räcker inte att granska filikonerna då dessa kan fejkas.

Uppdatering 2019-06-25 (via The Hacker News): Nu rapporterar säkerhetsföretaget Intego att de har detekterat skadeprogram som utnyttjar sårbarheten. Apple har fortfarande inte släppt någon uppdatering som åtgärdar problemet och det är därför av högsta vikt att vara extra vaksam och ifrågasätta alla zip-arkiv.