Alla som ansvarar för underhållet av en Nas-enhet (nätverkslagringsenhet) bör slänga ett extra öga på den. De senaste veckorna har angripare styrt fokus till att infektera Nas-enheter med utpressningstrojaner. Dessa utpressningstrojaner krypterar alla användarfiler (t.ex. dokument och bilder) och kräver en lösensumma för att dekryptera dem.

Internetanslutna Nas-enheter är en av de mest attackutsatta produkterna. För att hålla dem säkra är det viktigt att alltid installera de senaste mjukvaruuppdateringarna, precis som på vilken annan dator som helst. Få Nas-modeller uppdaterar sig automatiskt när det finns ny mjukvara tillgänglig, vilket gör att de kan stå sårbara i flera månader (eller år) innan någon kommer på att de ska uppdatera mjukvaran i dem.

Varning! Köp aldrig Nas-modeller från tillverkare som inte tar sitt ansvar för underhållet. Nikka Systems rekommenderade Nas-tillverkare Synology sköter sitt åtagande med bravur. Undertecknads (Karl Emil Nikkas) äldsta Synology-Nas från 2011 underhålls fortfarande med både funktions- och säkerhetsuppdateringar.

De som vill använda en Nas utan att behöva underhålla den på månadsbasis bör göra den oåtkomlig över internet. Det minimerar attackytan eftersom Nas-enheten då enbart kan attackeras från infekterade enheter i det lokala nätverket. Nackdelen med en sådan begränsning är det då krävs en router/brandvägg med inbyggt VPN-stöd för att kunna komma åt Nas-enhetens filer på distans.

Sättet som Nas-enheterna infekteras

Sättet som Nas-enheterna infekteras varierar mellan olika modeller. Nas-enheter från Qnap har en känd sårbarhet som utnyttjas. Den täpps igen genom att uppdatera Nas-operativsystemet QTS till den senaste versionen. Tidigare i juli publicerade Qnap mer information om detta på sin webbplats.

Nas-modeller från Iomega (Lenovo) har också råkat ut för utpressningskryptering på grund av sårbarheter i operativsystemet. Lenovos informationssida var vid denna artikels publicering inte tillgänglig, men det länkas till den från en av deras översiktssidor. Rekommendationen är oavsett vad densamma: uppdatera Nas-enhetens operativsystem till den senaste versionen. Gör Nas-enheten oåtkomlig över internet ifall den senaste mjukvaruversionen har över ett år på nacken.

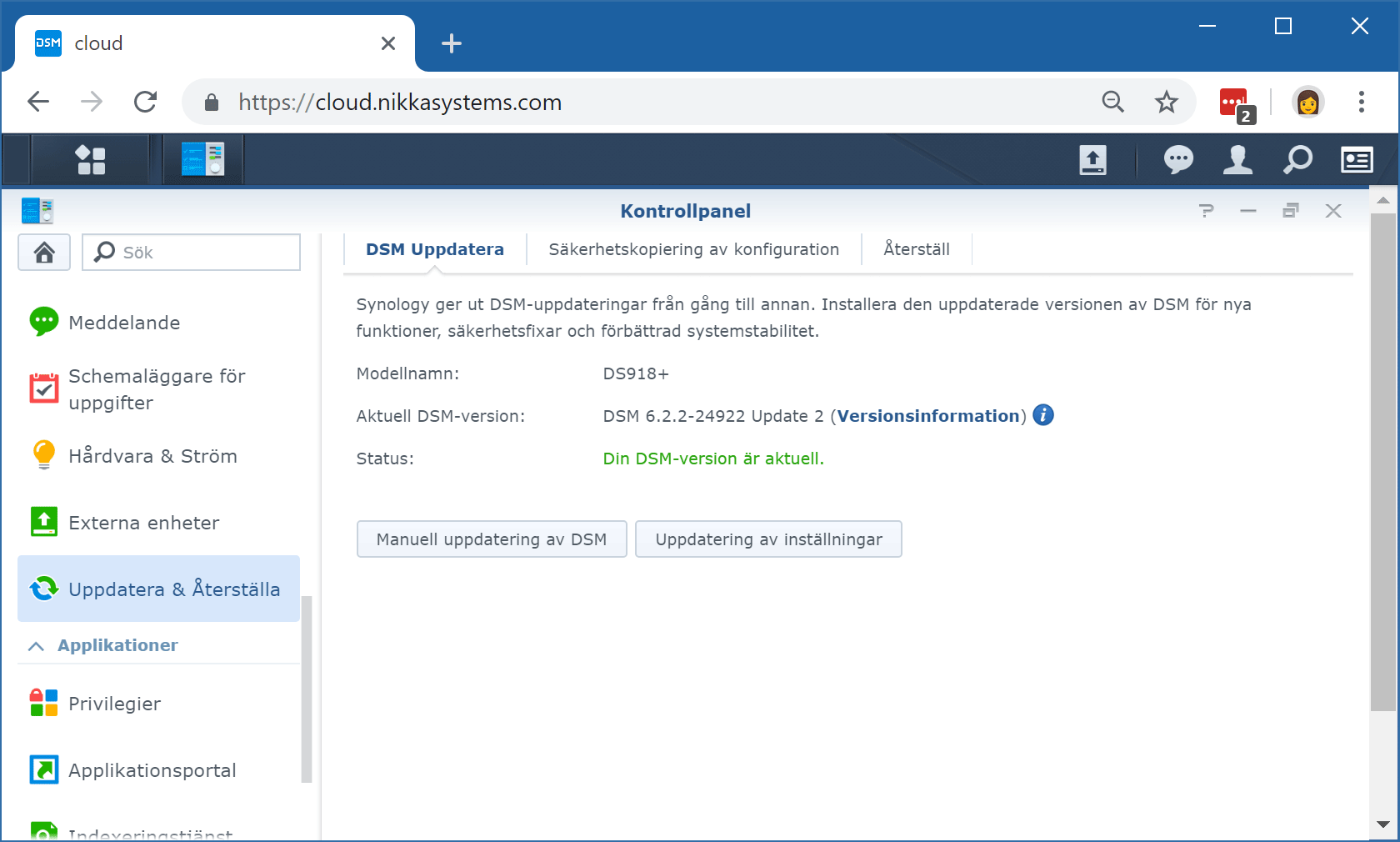

Nas-enheter från Synology har också drabbats av utpressningstrojaner. Den här gången rör det sig dock inte om någon sårbarhet i deras mjukvara Synology DSM. Angriparna tar sig istället in genom undermåligt skyddade konton (läs: ”svaga lösenord”).

Med anledning av den förhöjda hotbilden har Synology gått ut med en varning och påminnelse om att gå igenom säkerhetsinställningarna på sin Nas.

We believe this is an organized attack. After an intensive investigation into this matter, we found that the attacker used botnet addresses to hide the real source IP. After collecting admin account passwords with brute-force attacks, the attack was launched on July 19 and caught users off guard. We therefore informed TWCERT/CC and CERT/CC immediately of this matter in hopes of accelerating the collaborative efforts to resolve this incident.

Ken Lee, chef för Security Incident Response Team på Synology

Attackerna mot Nas-enheter från Synology diskuteras bland annat i den svenska Synology-gruppen på Facebook. Där berättar en medlem om hur han har fått alla sina filer utpressningskrypterade. Han saknar tyvärr backup på sin Nas, vilket innebär att alla filer går förlorade om utpressningsangriparna har gjort attacken ”rätt”. Ibland händer det att utpressningstrojaner innehåller buggar som går att utnyttja för att återställa filer. Det händer också att angripare använder samma krypteringsnycklar till flera offer. Det är till sådant slarv som de drabbade offren nu får ställa sitt hopp. Mer information om räddningsbara utpressningsattacker finns på webbplatsen No More Ransom som drivs av bland annat McAfee och Europol.

10 tips som gör din Nas säker

Senare i veckan publicerar vi en artikel som ger tio tips på hur du håller din Nas säker. Vi kommer även att diskutera ämnet i veckans podd. Prenumerera på vårt podden och på vårt nyhetsbrev så missar du inget. Mer information om starka lösenord och skydd med tvåstegsverifiering finns i Bli säker-boken.

Följdfrågor och svar

Det har kommit många följdfrågor på denna artikel. Undertecknad (Karl Emil Nikka) svarar på dem i Sweclockers forum. Läsare som har konton på förhandsversionen Nikka Systems Academy kan självfallet även ställa följdfrågor i kommentarsfältet.