Under många år spreds en myt om att mobilen avlyssnade allt vi sade i syfte att visa relevanta annonser. Denna myt borde ha dött ut för nästan tio år sedan. Både IOS och Android har sedan dess funktioner som säkerställer att ingen sådan avlyssning kan ske. Trots detta fortsätter myten att spridas, nu senast i ett avsnitt av Alexander Pärleros populära podd Framgångspodden.

I en Instagram-reel från ett av de senaste avsnitten påstår den gästande AI-föreläsaren Karl Lillrud att flera tjänster lyssnar på allt vi säger i marknadsföringssyfte. Lillrud påstår även att denna avlyssning sker eftersom vi har godkänt den. Han hänvisar specifikt till Facebooks och mobiltillverkarnas användarvillkor.

Ingenting av detta stämmer. Alltihop är rena påhitt. Ni kan själva verifiera att ni inte har godkänt någon sådan övervakning genom att läsa villkoren som Lillrud hänvisar till.

Verkligheten är alltså den rakt motsatta. Facebook försäkrar rent av att de inte tjuvlyssnar.

Vi förstår att annonser ibland kan vara så specifika att det verkar som att vi lyssnar på dina samtal via mikrofonen, men det gör vi inte. Vi använder bara mikrofonen om du har gett oss behörighet och om du aktivt använder en funktion där mikrofonen behövs.

– Facebook (”Lyssnar Facebook och Instagram på dina samtal?”)

Apple och Google lyssnar enbart om du själv har aktiverat röstassistenten och väckt den genom att säga ”hej Siri” eller ”hej Google”, det vill säga att du ber Apple respektive Google att lyssna. Mer information om röstassistenterna avhandlas längre fram i denna artikel. Ingen data skickas till Apple eller Google om du inte aktiverar eller väcker röstassisterna.

I resten av denna artikel ska jag förklara varför den uppdiktade tjuvlyssningen inte ens är tekniskt möjlig.

Tekniskt omöjligt för appar att tjuvlyssna

Alla appar som vi installerar körs ovanpå mobilens operativsystem (IOS respektive Android). Apparna får tillgång till ljud från mikrofonerna genom operativsystemet som de körs på. Det underliggande operativsystemet har därigenom full kontroll över vilka appar som överhuvudtaget kan komma åt mikrofonernas ljud. En app utan mikrofonbehörighet kan omöjligtvis, rent tekniskt, komma åt ljud från mikrofonerna.

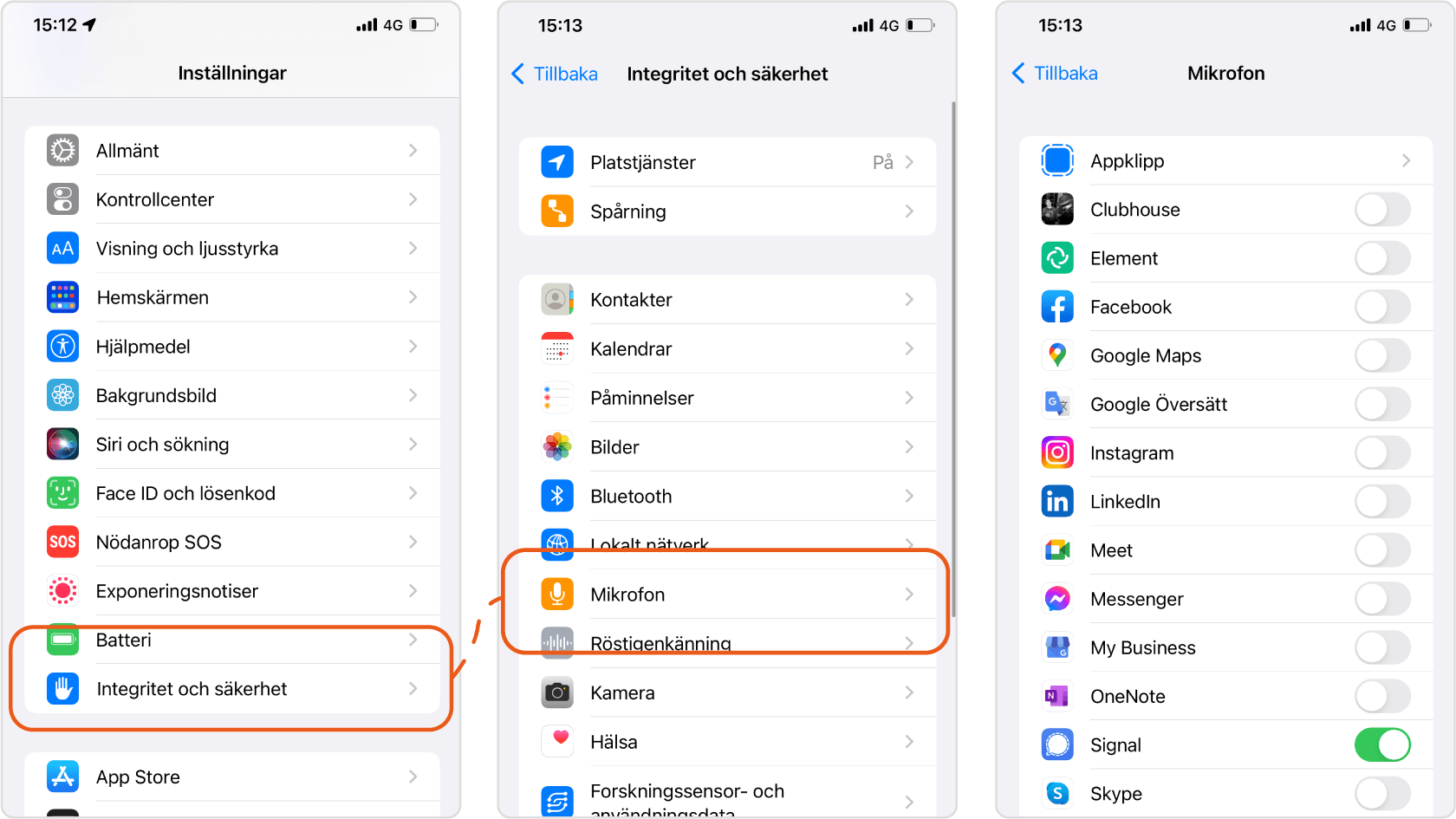

För tio år sedan, i samband med släppet av IOS 7, förbättrade Apple åtkomstkontrollen till mikrofonerna. Sedan dess har du som Iphone-användare själv kontroll över vilka installerade appar som du vill att operativsystemet ska ge åtkomst till mikrofonernas ljud. Detta är en del av behörighetskontrollen. Du kan själv se vilka appar som du har beviljat mikrofonbehörighet genom att öppna Inställningar, klicka på Integritet och säkerhet och välja Mikrofon.

Google förbättrade Androids åtkomstkontroll på samma sätt vid släppet av Android 6.0 (hösten 2015). Du kan själv se vilka appar som du har gett mikrofonbehörighet genom att öppna Inställningar, klicka på Säkerhet och integritet och välja Integritet följt av Behörighetshantering och Mikrofon.

(Instruktionerna gäller grundversionen av Android. Din mobiltillverkare kan ha anpassat inställningsappen och därmed den exakta platsen för dessa inställningar.)

Standardinställningen för alla appar som du installerar är att de saknar åtkomst till mikrofonernas ljud. För att en app ska få mikrofonbehörigheten måste appen be dig att bevilja den. Utan ditt beviljande är det tekniskt omöjligt för appen att komma åt ljudet från mikrofonerna.

Myten om att appar avlyssnar oss borde därmed ha dött ut på 10-talet.

Tekniskt omöjligt att dölja tjuvlyssning

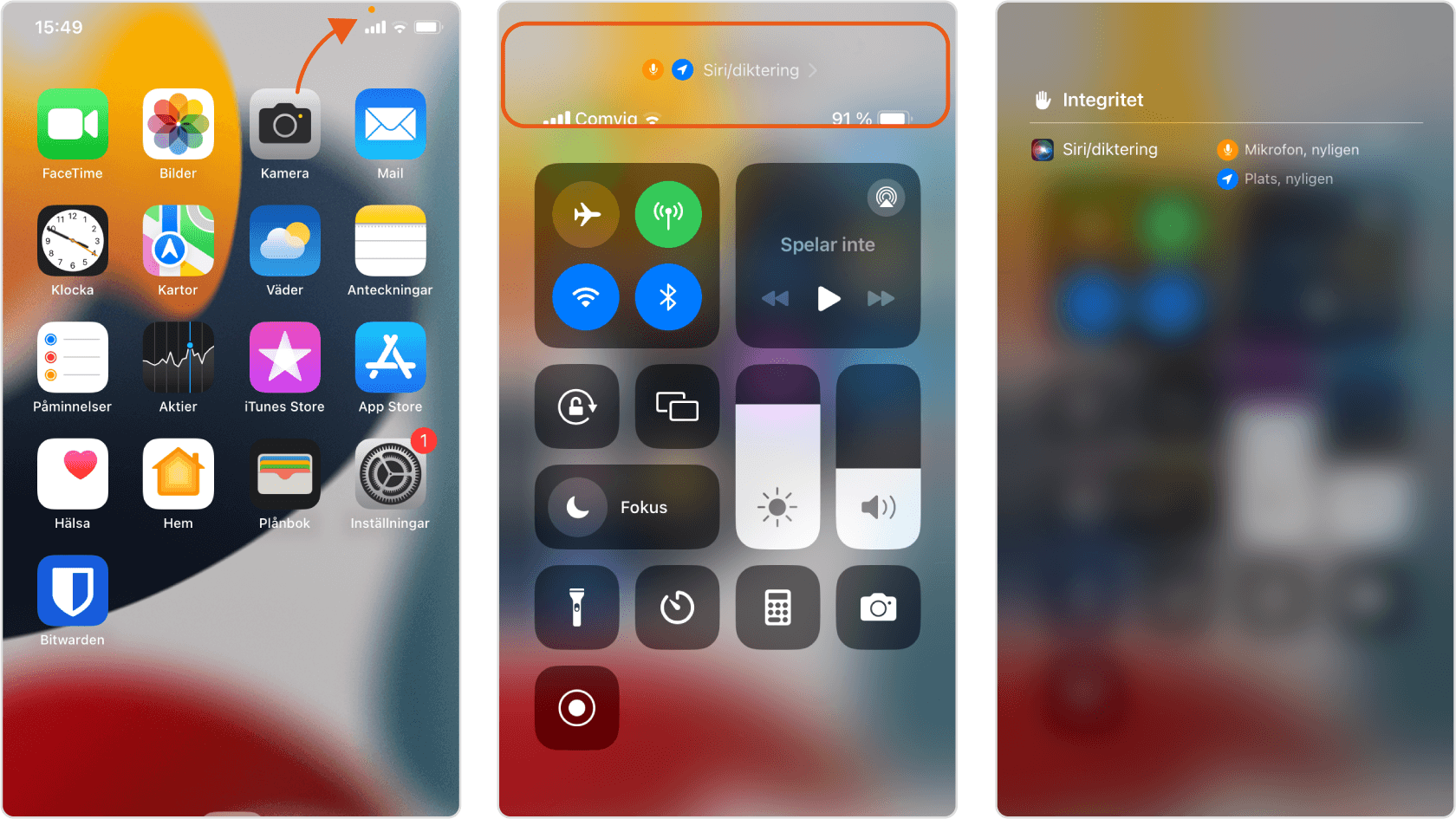

Trots införandet av de ”nya” behörighetskontrollerna var det användare som trodde att de blev avlyssnade av apparna som de hade beviljat mikrofonbehörighet. För att råda bot på detta introducerade Apple åtkomstindikatorer i IOS 14 (hösten 2020). Sedan dess indikeras det alltid när en app tar upp ljud från mikrofonerna. Då lyser en orange prick i högra hörnet på mobilen (med undantag för samtal som indikeras med en grön telefonlur).

Indikatorn är en funktion som ligger i själva operativsystemet. Det är alltså inte appen som är ”skyldig” att visa en orange prick. Operativsystemet tänder den orangea pricken i samband med att appen tar upp ljud från mikrofonerna. Du kan svepa ned från överkanten av din mobil för att se vilken app som tänder mikrofonindikatorn.

Google introducerade motsvarande åtkomstindikatorer i Android 12 (hösten 2021). Sedan dess tänder grundversionen av Android en grön indikator när en app tar upp ljud från mikrofonerna. Precis som på IOS är detta en funktion som ligger i själva operativsystemet, det vill säga att appen kan på intet vis förhindra att den gröna indikatorn tänds. Se flödesschema och detaljer i Androids utvecklardokumentation.

Detta innebär att ingen app kan komma åt ljud från mikrofonerna utan att det indikeras för dig som användare. Myten om att appar avlyssnar oss borde därmed (återigen) ha dött ut för flera år sedan.

Full transparens från operativsystemet

I samband med släppet av IOS 15.2 (december 2021) lade Apple till en funktion som kallas appintegritetsrapport. Genom att aktivera den funktionen loggbokförs alla gånger som appar tar upp ljud från mobilens mikrofoner. Om du är orolig för att du ska missa den orangea indikatorn kan du aktivera denna funktion, så att du i efterhand kan se exakt när vilka appar tog upp ljud från mikrofonerna. Du gör det genom att öppna Inställningar, klicka på Integritet och säkerhet och välja Rapport om appintegritet.

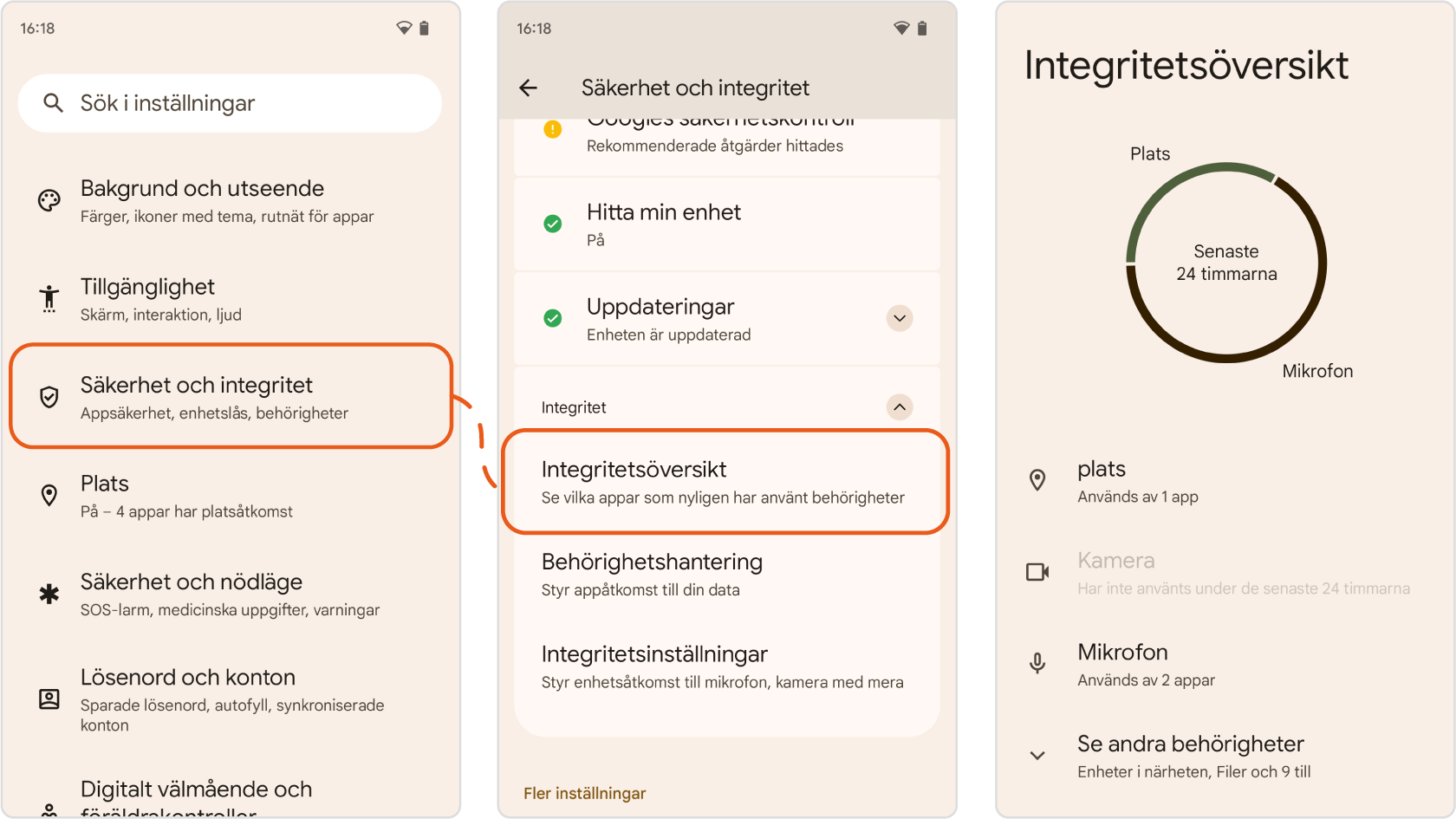

Android har haft samma funktion inbyggd sedan släppet av Android 12 (hösten 2021). Du hittar rapporten genom att öppna Inställningar, klicka på Säkerhet och integritet och välja Integritet följt av Integritetsöversikt. Till skillnad från i IOS-sammanhang är Android-rapporten alltid aktiv.

Siri och Google-assistenten

I och med att det är tekniskt omöjligt för appar att tjuvlyssna på oss är det vissa användare som oroar sig för att operativsystemen i sig avlyssnar dem. Detta gör på sätt och vis både IOS och Android om du har valt att aktivera röstväckning av mobilens röstassistent. I så fall har både IOS och Android mikrofonerna påslagna och spelar temporärt in allt som du säger utan att lagra eller överföra det. Detta gör mobilen för att lyssna efter triggerfrasen ”hej Siri” (Iphone) eller ”hej Google” (Android). Ingen data, varken inspelningar eller transkriberingar, skickas till Apple eller Google innan triggerfrasen detekteras.

Apple sparar inspelningar och transkriberingar som du har valt att överföra (genom att väcka Siri) på Apples servrar. Inspelningarna är kopplade till en slumpad identifikator så att informationen inte kan kopplas till dig, din e-postadress eller ditt Apple-ID. Apple är tydliga med att de inte använder informationen för att bygga någon marknadsföringsprofil och att de inte säljer datan till någon annan.

Siri-data och dina förfrågningar används inte till att skapa en marknadsföringsprofil och säljs aldrig till tredje part.

– Apple (”Fråga Siri, diktering och integritet”, 2023)

Google-assistenten fungerar på ungefär samma sätt med två nämnvärda skillnader. För det första sparar Google transkriberingarna av det som du har valt att överföra (genom att väcka Google-assistenten) på ditt Google-konto. Du kan till och med se transkriberingar av alla kommandon som du har skickat. Detta gör du på Googles webbtjänst Min aktivitet (direktlänk). Om du har valt att spara röst- och ljudaktivitet sparar Google även ljudfilerna. Du kan ändra denna inställning från Min aktivitet (direktlänk).

För det andra drar Google nytta av sökningarna som du gör via rösten för att leverera relevanta annonser. Du kan stänga av detta från Googles webbtjänst Mitt annonscenter (direktlänk). Kom ihåg att annonskopplingen enbart berör det som du säger när du själv har valt att väcka Google-assistenten. Ingen data överförs förrän din mobil har detekterat triggerfrasen ”hej Google”. Annonsprofileringen som sker är densamma som när du söker med Google via webbläsaren.

Google-assistenten är i viloläge tills den aktiveras. I viloläget bearbetas korta ljudklipp (på ett par sekunder) på enheten så att aktiveringen ska fungera – till exempel när du säger ”Hey Google”. Om ingen aktiveringssignal identifieras sparas ljudklippen inte och skickas inte till Google.

– Google (”Google Assistent är utformad för att hålla dina uppgifter privata, säkra och skyddade”)

Lyssna gärna på avsnitt 193 av Bli säker-podden där vi går igenom integritetsvärnande alternativ till Googles sökmotor.

Ogrundade och orimliga anklagelser

Som ovannämnt har mobilens operativsystem alltid tillgång till mobilens mikrofoner. Varken IOS eller Android överför någon data till Apple eller Google utan att du som användare har valt att väcka röstassistenten. Både IOS och Android indikerar med den orangea respektive gröna pricken när Siri respektive Google-assistenten sparar ljud från mikrofonerna.

Eftersom Apple och Google har full kontroll över operativsystemet skulle de, i teorin, kunna skicka inspelningar eller transkriberingar utan att tända mikrofonindikatorn. Detta skulle vara rent bedrägligt beteende och gå emot de integritetsutfästelser som Apple och Google har gjort. Det finns inte heller ett enda bevis för att Apple eller Google någonsin skulle ha gjort det.

En person som anklagar Apple eller Google för att bedriva den största, hemliga massövervakningen som mänskligheten har skådat bör ha gott om bevis. Sådana bevis skulle kunna vara spår av övervakningskod i operativsystemen eller nätverksloggar som visar att denna data har överförts. Ingen i säkerhetsbranschen har någonsin kunnat uppvisa sådana spår eller sådana loggar. Allt som har framförts är tomma anklagelser och anekdoter om att folk har känt sig avlyssnade.

Tanken om att Apple skulle övervaka vad som sägs och sälja uppgifterna i marknadsföringssyfte är rent av skrattretande. De som hävdar att deras Iphone-mobiler avlyssnar dem påstår att Apple i hemlighet säljer personuppgifter till annonsnätverk (till exempel Facebooks och Googles annonsnätverk). De hävdar att Apple skulle göra det trots att Apple har jobbat hårt för att begränsa spårningsmöjligheterna i varenda IOS-version som de har släppt på senare år. Denna påstådda illegala datainsamling och försäljning skulle ha pågått i åratal utan att någon aktör i värdekedjan råkat avslöja konspirationen samt utan att en enda säkerhets- eller integritetsnörd hittat indikatorer i nätverkstrafiken.

Spionprogram är inte relevanta

En orelaterad aspekt som ändå är värd att lyfta är konsekvenserna av spionprogram såsom Pegasus (lyssna på avsnitt 152 av Bli säker-podden). Pegasus var ett spionprogram som flera underrättelsemyndigheter utnyttjade för att infektera och avlyssna bland annat journalister, frihetskämpar och politiker. Detta kunde Pegasus göra på grund av nolldagarssårbarheter i IOS, det vill säga sårbarheter som inte ens Apple kände till. Dessa sårbarheter gjorde att Pegasus kunde kringgå IOS behörighetskontroller.

Risken för att denna typ av spionprogram skulle utnyttjas för avlyssning i annonssyfte är obefintlig. Spionprogram som förlitar sig på nolldagarssårbarheter kan enbart utnyttjas för att infektera specifika måltavlors mobiler. Det är per definition omöjligt för någon aktör att utnyttja sådana sårbarheter i breda attacker eftersom det hade avslöjat sårbarheterna. Så fort sådana sårbarheter upptäcks täpper Apple och Google till dem genom att släppa säkerhetsuppdateringar. Världens underrättelsemyndigheter och deras spionprogramsleverantörer måste därför vara restriktiva med bruket.

Därför upplever vi att mobilen tjuvlyssnar

Mot denna bakgrund kan vi konstatera att det är omöjligt för appar som vi installerar att övervaka allt vi säger. Vi kan också avfärda att IOS avlyssnar allt vi säger. Vi kan slutligen konstatera att Androids inbyggda röstassistent enbart skickar information till Google när vi väcker Google-assistenten.

Frågan som kvarstår är varför så många användare ändå känner sig avlyssnade. Anledningen till detta är tredelad.

För det första har världens annonsnätverk byggt upp profiler om oss som gör att annonsnätverken kan leverera förhållandevis pricksäkra annonser. Denna smått perversa datainsamling är ett av dagens största integritetsproblem. Ni som lyssnar på Bli säker-podden har hört hur vi frekvent pratar om goda metoder för att skydda vår personliga integritet på nätet och motverka denna typ spårning.

För det andra lider vi människor av det så kallade Baader-Meinhof-syndromet. Veckorna efter att du har köpt en ny bil kommer du med hög sannolikhet tycka dig se ovanligt många bilar av samma bilmodell eller lackfärg på gatorna. Annonser fungerar på liknande sätt. Många av de annonser som vi ser på webben går oss obemärkta förbi. Vi reagerar däremot kraftigt när vi ser en annons som faktiskt berör något som vi precis har pratat om. Det är också just den annonsen som vi minns – den enda annonsen bland de andra tusentals annonserna som vi knappt märkte. Kombinationen av annonsnätverkens personkännedom, Baader-Meinhof-syndromet och den massiva mängden annonser gör att specifika annonser kan kännas obehagligt träffsäkra.

För det tredje finns det tillsynes trovärdiga personer och företag som av någon anledning vill fortsätta att odla myten. Alexander Pärleros och Karl Lillruds nämnda podd är ett bra exempel. Lillrud talar med säker ton och ledande meningar såsom ”det står ju i licensavtalet”. Lillrud använder ordet ”ju” för att få oss att anta att vi redan borde ha känt till detta (trots att den som läser avtalen från Facebook, Apple och Google ser att Lillrud har fel).

2021 hävdade ”säkerhetsföretaget” NordVPN att samma typ av avlyssning skedde och baserade detta på rena anekdotbevis. Jag skrev en snabb replik där jag bad NordVPN:s representant att lägga riktiga bevis. Några sådana fick jag aldrig. NordVPN valde i stället att fortsätta sprida myten, nu senast i ett pressmeddelande från i mars. Som bevis hade de den gången en studie med över 10 000 respondenter. Problemet var att studien inte undersökte huruvida användarna hade blivit avlyssnade. Studien undersökte om användarna hade känt sig avlyssnade.

Att annonsnätverken har obehagligt bra koll på oss råder det inga tvivel om. Det är bara slutsatsen som ofta framförs som är fel, alltså att annonsnätverken skulle ha denna koll genom att avlyssna oss. Om någon vill hävda motsatsen ligger bevisbördan på dem. Anekdotbevis duger givetvis inte, speciellt inte eftersom det finns anekdotbevis för motsatsen (se exempelvis SVT:s korrekt utförda experiment).

Jag vill avslutningsvis förklara varför jag har försökt att avliva denna seglivade myt i så många år. Detta har jag gjort eftersom myten stjäl fokus från det verkliga problemet. Vi bör inte vara oroliga för att mobilen avlyssnar oss. Vi bör vara oroliga för att annonsnätverken kan leverera pricksäkra annonser utan att avlyssna oss!

Artikeln innehåller felaktigheter, det är möjligt att tjuvlyssna om apputvecklarna samarbetar med mobiltillverkaren, exempelvis apple.

Se denna artikel på exempel hur det skulle gå till:

https://www.researchgate.net/publication/334214258_Is_My_Phone_Listening_in_On_the_Feasibility_and_Detectability_of_Mobile_Eavesdropping

Det är dock sant att denna avlyssning inte används för att det inte behövs, men att det är möjligt från telefontillverkarnas sida borde dock belysas då deras källkod är proprietär.

Finns det en tjänst eller guide man kan följa för att minska mängden data de har på en själv?

Det var en mycket god kapitelidé till nästa Bli säker-bok. I väntan på att en sådan guide blir klar kommer här några konkreta åtgärder för att minska datainsamlingen. Observera att denna lista inte är komplett (förbipasserande läsare får gärna fylla på).

Börja med att stänga all annonsrelaterad datainsamling som Google och Meta har påslagen som standard. Det gör du från följande två webbsidor.

https://myadcenter.google.com/controls/ads-data/web-and-app-activity?hl=sv

https://accountscenter.facebook.com/ad_preferences/ad_settings

Konfigurera därefter din webbläsare så att den begränsar spårning. Om du kör Firefox kan du på alla operativsystem höja inställningen för spårningsskydd till läget som kallas Strikt. På alla kompatibla operativsystem skulle jag också rekommendera att komplettera Firefox med Ublock Origin. Instruktioner för detta finns på länken här under.

https://nikkasystems.com/2023/04/14/ublock-origin-installningar-2023/

Ett alternativ är att använda Brave som har bättre standardinställningar än Firefox samt en inbyggd motsvarighet till Ublock Origin.

Om du använder en Iphone rekommenderar jag att du öppnar Inställningar, klickar på ”Integritet och säkerhet” och väljer Spårning. Kontrollera att inställningen för Spårning är avslagen. Backa sedan tillbaka och skrolla ned till Apple-reklam för att säkerställa att även den inställningen är avslagen.

Slutligen är det överlag viktigt att lämna ifrån sig så lite information som möjligt. Undvik till exempel inloggningstjänster såsom ”Logga in med Google”. Generera i stället unika e-postadresser för varje webbplats du registrerar dig på (till exempel med Simplelogin eller Iclouds e-postalias).